このチュートリアルの以前のバージョンはJustin Ellingwoodによって書かれました

前書き

TLS、つまりトランスポート層セキュリティ、およびその前身であるSSLは、セキュアソケット層を表し、保護された暗号化されたラッパーで通常のトラフィックをラップするために使用されるWebプロトコルです。

このテクノロジーを使用すると、サーバーは、外部の第三者によってメッセージが傍受される可能性なしに、サーバーとクライアント間で安全にトラフィックを送信できます。 証明書システムは、ユーザーが接続先のサイトのIDを確認するのにも役立ちます。

このガイドでは、Ubuntu 18.04サーバー上のNginx Webサーバーで使用する自己署名SSL証明書をセットアップする方法を示します。

[。注意]##

Note:自己署名証明書は、サーバーとクライアント間の通信を暗号化します。 ただし、Webブラウザーに含まれる信頼できる認証局のいずれかによって署名されていないため、ユーザーは証明書を使用してサーバーのIDを自動的に検証することはできません。

サーバーにドメイン名が関連付けられていない場合や、暗号化されたWebインターフェースがユーザー向けではない場合には、自己署名証明書が適切な場合があります。 doにドメイン名がある場合、多くの場合、CA署名付き証明書を使用することをお勧めします。 Let’s Encryptプロジェクトhere。

を使用して、無料の信頼できる証明書を設定する方法を確認できます。

前提条件

始める前に、sudo特権で構成された非rootユーザーが必要です。 initial server setup for Ubuntu 18.04をフォローすることで、このようなユーザーアカウントを設定する方法を学ぶことができます。

また、Nginx Webサーバーをインストールする必要があります。 LEMP(Linux、Nginx、MySQL、PHP)スタック全体をサーバーにインストールする場合は、setting up LEMP on Ubuntu 18.04に関するガイドに従うことができます。

Nginx Webサーバーだけが必要な場合は、代わりにinstalling Nginx on Ubuntu 18.04に関するガイドに従うことができます。

前提条件を完了したら、以下に進みます。

[[step-1 -–- creating-the-ssl-certificate]] ==ステップ1-SSL証明書の作成

TLS/SSL works by using a combination of a public certificate and a private key. SSLキーはサーバー上で秘密にされます。 クライアントに送信されるコンテンツを暗号化するために使用されます。 SSL証明書は、コンテンツを要求するすべてのユーザーと公開共有されます。 関連するSSLキーで署名されたコンテンツを復号化するために使用できます。

単一のコマンドでOpenSSLを使用して自己署名キーと証明書のペアを作成できます。

sudo openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout /etc/ssl/private/nginx-selfsigned.key -out /etc/ssl/certs/nginx-selfsigned.crt一連の質問が表示されます。 それを説明する前に、発行しているコマンドで何が起こっているのか見てみましょう。

-

openssl:これは、OpenSSL証明書、キー、およびその他のファイルを作成および管理するための基本的なコマンドラインツールです。

-

req:このサブコマンドは、X.509証明書署名要求(CSR)管理を使用することを指定します。 「X.509」は、鍵と証明書の管理のためにSSLおよびTLSが準拠している公開鍵インフラストラクチャ標準です。 新しいX.509証明書を作成するため、このサブコマンドを使用しています。

-

-x509:これは、通常行われるように証明書署名要求を生成する代わりに、自己署名証明書を作成することをユーティリティに通知することにより、前のサブコマンドをさらに変更します。

-

-nodes:これは、パスフレーズで証明書を保護するオプションをスキップするようにOpenSSLに指示します。 Nginxは、サーバーの起動時にユーザーの介入なしにファイルを読み取ることができる必要があります。 パスフレーズは、再起動のたびにパスフレーズを入力する必要があるため、これを防ぐことができます。

-

-days 365:このオプションは、証明書が有効であると見なされる時間の長さを設定します。 ここで1年間設定しました。

-

-newkey rsa:2048:これは、新しい証明書と新しいキーを同時に生成することを指定します。 前の手順で証明書に署名するために必要なキーを作成しなかったため、証明書と共に作成する必要があります。

rsa:2048部分は、2048ビット長のRSAキーを作成するように指示します。 -

-keyout:この行は、作成している生成された秘密鍵ファイルを配置する場所をOpenSSLに指示します。

-

-out:これは、作成する証明書を配置する場所をOpenSSLに指示します。

前述したように、これらのオプションはキーファイルと証明書の両方を作成します。 証明書に情報を正しく埋め込むために、サーバーに関するいくつかの質問があります。

プロンプトに適切に記入します。 The most important line is the one that requests the Common Name (e.g. server FQDN or YOUR name). You need to enter the domain name associated with your server or, more likely, your server’s public IP address.

プロンプト全体は次のようになります。

OutputCountry Name (2 letter code) [AU]:US

State or Province Name (full name) [Some-State]:New York

Locality Name (eg, city) []:New York City

Organization Name (eg, company) [Internet Widgits Pty Ltd]:Bouncy Castles, Inc.

Organizational Unit Name (eg, section) []:Ministry of Water Slides

Common Name (e.g. server FQDN or YOUR name) []:server_IP_address

Email Address []:admin@your_domain.com作成した両方のファイルは、/etc/sslディレクトリの適切なサブディレクトリに配置されます。

OpenSSLを使用している間、クライアントとのPerfect Forward Secrecyのネゴシエーションで使用される強力なDiffie-Hellmanグループも作成する必要があります。

これを行うには、次のように入力します。

sudo openssl dhparam -out /etc/nginx/dhparam.pem 4096これにはしばらく時間がかかりますが、完了すると、構成で使用できる/etc/nginx/dhparam.pemに強力なDHグループが作成されます。

[[step-2 -–- configuring-nginx-to-use-ssl]] ==ステップ2–SSLを使用するようにNginxを構成する

/etc/sslディレクトリの下にキーファイルと証明書ファイルを作成しました。 これらを利用するには、Nginxの設定を変更するだけです。

構成をいくつか調整します。

-

SSLキーと証明書ファイルの場所を含む構成スニペットを作成します。

-

将来的に任意の証明書で使用できる強力なSSL設定を含む構成スニペットを作成します。

-

Nginxサーバーブロックを調整してSSLリクエストを処理し、上記の2つのスニペットを使用します。

このNginxの設定方法により、サーバーブロックをクリーンに保ち、共通の設定セグメントを再利用可能なモジュールに配置できます。

SSLキーと証明書を指す構成スニペットの作成

まず、/etc/nginx/snippetsディレクトリに新しいNginx構成スニペットを作成しましょう。

このファイルの目的を正しく区別するために、self-signed.confと呼びましょう。

sudo nano /etc/nginx/snippets/self-signed.confこのファイル内で、ssl_certificateディレクティブを証明書ファイルに設定し、ssl_certificate_keyを関連するキーに設定する必要があります。 私たちの場合、これは次のようになります。

/etc/nginx/snippets/self-signed.conf

ssl_certificate /etc/ssl/certs/nginx-selfsigned.crt;

ssl_certificate_key /etc/ssl/private/nginx-selfsigned.key;これらの行を追加したら、ファイルを保存して閉じます。

強力な暗号化設定を使用した構成スニペットの作成

次に、SSL設定を定義する別のスニペットを作成します。 これにより、Nginxに強力なSSL暗号スイートが設定され、サーバーのセキュリティを維持するのに役立ついくつかの高度な機能が有効になります。

設定するパラメーターは、将来のNginx構成で再利用できるため、ファイルに一般的な名前を付けます。

sudo nano /etc/nginx/snippets/ssl-params.confNginx SSLを安全にセットアップするために、Cipherli.stサイトでRemy vanElstによる推奨事項を使用します。 このサイトは、一般的なソフトウェアの使いやすい暗号化設定を提供するように設計されています。

[。注意]##

上記にリンクされているサイトの推奨設定は、強力なセキュリティを提供します。 場合によっては、クライアントの互換性が高くなるという犠牲が伴います。 古いクライアントをサポートする必要がある場合は、「はい、レガシー/古いソフトウェアで動作する暗号スイートを教えてください」というラベルの付いたページのリンクをクリックしてアクセスできる代替リストがあります。そのリストはコピーされたアイテムの代わりに使用できます未満。

使用する構成の選択は、サポートする必要があるものに大きく依存します。 どちらも優れたセキュリティを提供します。

この目的のために、提供された設定全体をコピーできます。 少し修正するだけです。

まず、アップストリームリクエストに優先DNSリゾルバを追加します。 このガイドではGoogleを使用します。

次に、厳密なトランスポートセキュリティヘッダーを設定する行をコメント化します。 この行のコメントを解除する前に、HTTP Strict Transport Security, or HSTSについて、特に“preload” functionalityについて確認する必要があります。 HSTSをプリロードするとセキュリティが向上しますが、誤って有効にしたり誤って有効にしたりすると、広範囲に及ぶ結果を招く可能性があります。

以下をssl-params.confスニペットファイルにコピーします。

/etc/nginx/snippets/ssl-params.conf

ssl_protocols TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_dhparam /etc/nginx/dhparam.pem;

ssl_ciphers ECDHE-RSA-AES256-GCM-SHA512:DHE-RSA-AES256-GCM-SHA512:ECDHE-RSA-AES256-GCM-SHA384:DHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-SHA384;

ssl_ecdh_curve secp384r1; # Requires nginx >= 1.1.0

ssl_session_timeout 10m;

ssl_session_cache shared:SSL:10m;

ssl_session_tickets off; # Requires nginx >= 1.5.9

ssl_stapling on; # Requires nginx >= 1.3.7

ssl_stapling_verify on; # Requires nginx => 1.3.7

resolver 8.8.8.8 8.8.4.4 valid=300s;

resolver_timeout 5s;

# Disable strict transport security for now. You can uncomment the following

# line if you understand the implications.

# add_header Strict-Transport-Security "max-age=63072000; includeSubDomains; preload";

add_header X-Frame-Options DENY;

add_header X-Content-Type-Options nosniff;

add_header X-XSS-Protection "1; mode=block";自己署名証明書を使用しているため、SSLステープルは使用されません。 Nginxは警告を出力し、自己署名証明書のステープリングを無効にして、引き続き正常に動作します。

完了したら、ファイルを保存して閉じます。

SSLを使用するためのNginx構成の調整

スニペットができたので、Nginxの構成を調整してSSLを有効にできます。

このガイドでは、/etc/nginx/sites-availableディレクトリにあるカスタムサーバーブロック構成ファイルを使用していることを前提としています。 この例では、/etc/nginx/sites-available/example.comを使用します。 必要に応じて構成ファイル名を置き換えます。

先に進む前に、現在の構成ファイルをバックアップしましょう。

sudo cp /etc/nginx/sites-available/example.com /etc/nginx/sites-available/example.com.bak次に、構成ファイルを開いて調整を行います。

sudo nano /etc/nginx/sites-available/example.com内部では、サーバーブロックはおそらく次のように始まります。

/etc/nginx/sites-available/example.com

server {

listen 80;

listen [::]:80;

server_name example.com www.example.com;

root /var/www/example.com/html;

index index.html index.htm index.nginx-debian.html;

. . .

}ファイルの順序が異なる場合があり、rootおよびindexディレクティブの代わりに、いくつかのlocation、proxy_pass、またはその他のカスタム構成ステートメントがある場合があります。 listenディレクティブを更新し、SSLスニペットを含めるだけでよいので、これは問題ありません。 この既存のサーバーブロックを変更して、ポート443でSSLトラフィックを処理し、ポート80で応答し、トラフィックをポート443に自動的にリダイレクトする新しいサーバーブロックを作成します。

[.note]#Note:すべてが正しく機能していることを確認するまで、302リダイレクトを使用します。 その後、これを永続的な301リダイレクトに変更できます。

#

既存の構成ファイルで、ポート443とsslを使用するように2つのlistenステートメントを更新してから、前の手順で作成した2つのスニペットファイルを含めます。

/etc/nginx/sites-available/example.com

server {

listen 443 ssl;

listen [::]:443 ssl;

include snippets/self-signed.conf;

include snippets/ssl-params.conf;

server_name example.com www.example.com;

root /var/www/example.com/html;

index index.html index.htm index.nginx-debian.html;

. . .

}次に、最初のブロックの閉じ括弧(})の後に、2番目のサーバーブロックを構成ファイルに貼り付けます。

/etc/nginx/sites-available/example.com

. . .

server {

listen 80;

listen [::]:80;

server_name example.com www.example.com;

return 302 https://$server_name$request_uri;

}これは、ポート80でリッスンし、HTTPSへのリダイレクトを実行するベアボーン構成です。 編集が完了したら、ファイルを保存して閉じます。

[[step-3 -–- adjusting-the-firewall]] ==ステップ3–ファイアウォールの調整

前提条件ガイドで推奨されているように、ufwファイアウォールを有効にしている場合は、SSLトラフィックを許可するように設定を調整する必要があります。 幸い、Nginxはインストール時にいくつかのプロファイルをufwで登録します。

次のように入力すると、使用可能なプロファイルを確認できます。

sudo ufw app list次のようなリストが表示されます。

OutputAvailable applications:

Nginx Full

Nginx HTTP

Nginx HTTPS

OpenSSH次のように入力すると、現在の設定を確認できます。

sudo ufw statusこれはおそらく次のようになります。つまり、WebサーバーへのHTTPトラフィックのみが許可されます。

OutputStatus: active

To Action From

-- ------ ----

OpenSSH ALLOW Anywhere

Nginx HTTP ALLOW Anywhere

OpenSSH (v6) ALLOW Anywhere (v6)

Nginx HTTP (v6) ALLOW Anywhere (v6)さらにHTTPSトラフィックを許可するには、「Nginx Full」プロファイルを許可してから、冗長な「Nginx HTTP」プロファイル許可を削除します。

sudo ufw allow 'Nginx Full'

sudo ufw delete allow 'Nginx HTTP'ステータスは次のようになります。

sudo ufw statusOutputStatus: active

To Action From

-- ------ ----

OpenSSH ALLOW Anywhere

Nginx Full ALLOW Anywhere

OpenSSH (v6) ALLOW Anywhere (v6)

Nginx Full (v6) ALLOW Anywhere (v6)[[step-4 -–- enable-the-changes-in-nginx]] ==ステップ4–Nginxでの変更を有効にする

変更を行い、ファイアウォールを調整したので、Nginxを再起動して新しい変更を実装できます。

まず、ファイルに構文エラーがないことを確認する必要があります。 これを行うには、次のように入力します。

sudo nginx -tすべてが成功すると、次のような結果が得られます。

Outputnginx: [warn] "ssl_stapling" ignored, issuer certificate not found

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful最初の警告に注意してください。 前述のように、自己署名証明書ではSSLステープルを使用できないため、この特定の設定では警告がスローされます。 これは予想通りであり、サーバーは接続を正しく暗号化できます。

出力が上記と一致する場合、構成ファイルに構文エラーはありません。 Nginxを安全に再起動して、変更を実装できます。

sudo systemctl restart nginx[[step-5 -–- testing-encryption]] ==ステップ5–暗号化のテスト

これで、SSLサーバーをテストする準備が整いました。

Webブラウザーを開き、https://に続けて、サーバーのドメイン名またはIPをアドレスバーに入力します。

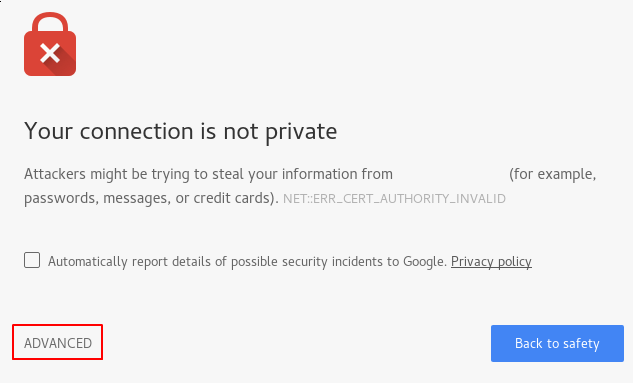

https://server_domain_or_IP作成した証明書はブラウザの信頼できる認証局のいずれかによって署名されていないため、次のような恐ろしい警告が表示される可能性があります。

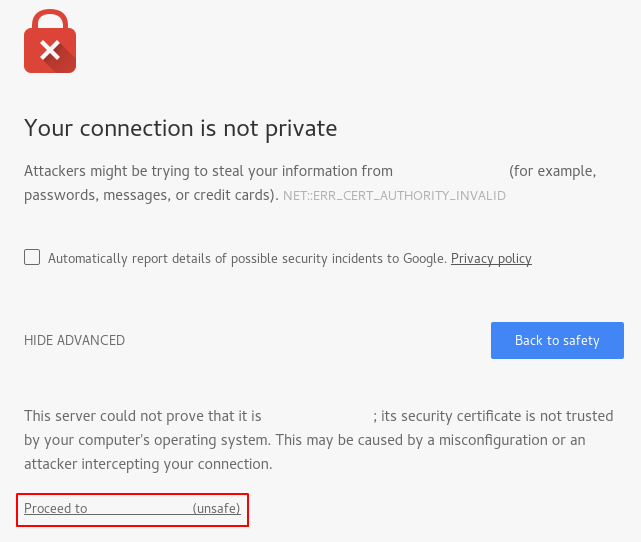

これは正常な動作です。 証明書の暗号化の側面のみに関心があり、ホストの信頼性の第三者検証には関心がありません。 [詳細]をクリックし、表示されるリンクをクリックしてホストに進みます:

あなたのサイトに連れて行く必要があります。 ブラウザのアドレスバーを見ると、「x」が付いたロックが表示されます。 この場合、これは単に証明書を検証できないことを意味します。 接続を暗号化しています。

HTTPコンテンツをHTTPSに自動的にリダイレクトする2つのサーバーブロックでNginxを構成した場合、リダイレクトが正しく機能するかどうかも確認できます。

http://server_domain_or_IPこれが同じアイコンになる場合、これはリダイレクトが正しく機能したことを意味します。

[[step-6 -–- changeing-to-a-permanent-redirect]] ==ステップ6– PermanentRedirectへの変更

リダイレクトが正しく機能し、暗号化されたトラフィックのみを許可したい場合は、Nginxの設定を変更してリダイレクトを永続的にする必要があります。

サーバーブロック構成ファイルを再度開きます。

sudo nano /etc/nginx/sites-available/example.comreturn 302を見つけて、return 301に変更します。

/etc/nginx/sites-available/example.com

return 301 https://$server_name$request_uri;ファイルを保存して閉じます。

構成に構文エラーがないか確認してください。

sudo nginx -t準備ができたら、Nginxを再起動してリダイレクトを永続化します。

sudo systemctl restart nginx結論

クライアント接続に強力な暗号化を使用するようにNginxサーバーを構成しました。 これにより、リクエストを安全に処理できるようになり、外部の関係者がトラフィックを読み取れなくなります。